jueves, 27 de septiembre de 2012

SDSL Symmetric Digital Subscriber Line

SDSL es una línea de frecuencia adaptativa de abonado digital (DSL) con la variante T1 / E1 -como los tipos de datos (T1: 1,544 Mbit / s , E1: 2.048 Mbit / s). Se ejecuta a través de un par de hilos de cobre, con un alcance máximo de 10.000 pies (3.000 m). No puede coexistir con un servicio de voz convencional en el mismo par, ya que toma más de la anchura de banda entera.

Línea de abonado digital simétrica ( SDSL ) puede tener dos significados:

En el sentido más amplio , es una colección de tecnologías de acceso a Internet basados en DSL que ofrecen simétrico del ancho de banda aguas arriba y aguas abajo . Se considera el opuesto de la línea de abonado digital asimétrica (ADSL), donde el ancho de banda de las tecnologías de aguas arriba es menor que el ancho de banda aguas abajo.

En el sentido estricto de SDSL es una variante especial DSL que admita únicamente en una sola línea y no admite llamadas analógicas.

ADSL Asymetric Digital Suscriber Line

Es un tipo de tecnología de línea DSL. Consiste en una transmisión analógica de datos digitales apoyada en el par simétrico de cobre que lleva la línea telefónica convencional o línea de abonado,2 siempre y cuando la longitud de línea no supere los 5,5 km medidos desde la Central Telefónica, o no haya otros servicios por el mismo cable que puedan interferir.

Es una tecnología de acceso a Internet de banda ancha, lo que implica una velocidad superior a una conexión por módem en la transferencia de datos, ya que el módem utiliza la banda de voz y por tanto impide el servicio de voz mientras se use y viceversa. Esto se consigue mediante una modulación de las señales de datos en una banda de frecuencias más alta que la utilizada en las conversaciones telefónicas convencionales (300-3400 Hz), función que realiza el enrutador ADSL. Para evitar distorsiones en las señales transmitidas, es necesaria la instalación de un filtro (llamado splitter o discriminador) que se encarga de separar la señal telefónica convencional de las señales moduladas de la conexión mediante ADSL.

Esta tecnología se denomina asimétrica debido a que la capacidad de descarga (desde la red hasta el usuario) y de subida de datos (en sentido inverso) no coinciden. La tecnología ADSL está diseñada para que la capacidad de bajada (descarga) sea mayor que la de subida, lo cual se corresponde con el uso de internet por parte de la mayoría de usuarios finales, que reciben más información de la que envían (o descargan más de lo que suben).

En una línea ADSL se establecen tres canales de comunicación, que son el de envío de datos, el de recepción de datos y el de servicio telefónico normal.

Tecnologías XDSL

XDSL es un grupo de tecnologías de comunicación que permiten transportar información multimedia a mayores velocidades, que las que se obtienen actualmente vía modem, simplemente utilizando las líneas telefónicas convencionales. DSL sigla de Digital Subscriber Line (Línea de abonado digital) es un término utilizado para referirse de forma global a todas las tecnologías que proveen una conexión digital sobre línea de abonado de la red telefónica local. Tienen en común que utilizan el par trenzado de hilos de cobre

convencionales de las líneas telefónicas para la transmisión de datos a gran velocidad.

Envío de Recepción

Su sistema de Multiplexado permite dividir el medio en 3 canales: dos de ellos son para datos (bajada y subida) y uno para voz.

Estos datos pasan por un dispositivo, llamado "splitter", que permite la utilización simultánea del servicio telefónico básico y del servicio xDSL.

El splitter se coloca delante de los módems del usuario y de la central; está formado por dos filtros, uno paso bajo y otro paso alto cuya finalidad es la de separar las señales transmitidas por el canal en señales de alta frecuencia (datos) y señales de baja frecuencia (Telefonica).

jueves, 23 de agosto de 2012

Paquetes Perdidos

En caso de paquetes perdidos es importante tratar de detectar el motivo ya que puede deberse a problemas físicos en la red y sería deseable poder solucionarlos.

Parámetros de performance

El servicio de performance y profiling de soluciones Java permite asegurar la calidad de performance de aplicaciones complejas. Con la asistencia de herramientas establecidas en el mercado se identifican y aíslan problemas de tiempos de respuesta y consumo de recursos, puntualizando los componentes de la arquitectura que causan las principales degradaciones de performance. Complementando la utilización de herramientas con los procesos adecuados, West IT lo asiste, minimizando los riesgos de incidentes en forma sistematizada y progresiva a lo largo de todo el ciclo de vida, asegurando alcanzar los parámetros de calidad de performance definidos.

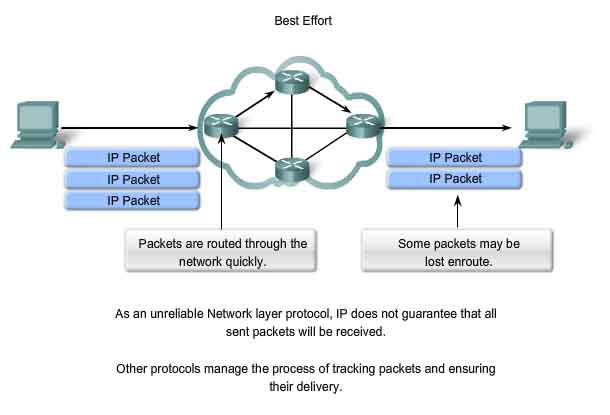

Servicios Best Effort

En telecomunicaciones se habla de “best effort”, que se podría traducir (aunque habitualmente no se hace) como “el mejor esfuerzo”, para definir la forma de prestar aquellos servicios para los que no existe una garantía de calidad de servicio (QoS). Esto implica que no existe una preasignación de recursos, ni plazos conocidos, ni garantía de recepción correcta de la información.

Un ejemplo clásico de servicio basado en best effort es, además del servicio postal convencional, Internet. El protocolo de red IP no asegura que se pueda transmitir información en un orden o un tiempo determinado, sino que la red hará lo posible por transmitir la información de la manera más rápida y fiable posible. Sin embargo, en protocolos de transporte como TCP (no así en el protocolo UDP, que no tiene garantías de QoS) sí que se confirma la recepción de los datos transmitidos, aunque no se asignan recursos de antemano.

El sistema de mejor esfuerzo presenta complicaciones para la prestación de servicios que requieren la transmisión de datos en tiempo real, puesto que la llegada de datos desordenados o la pérdida de información puede ser crítica. En la práctica, los protocolos confirmados (como TCP) se utilizan para el envío de información estática en forma de páginas web o correo electrónico, mientras que UDP se emplea para transmisión de flujos (“streams”) de audio o vídeo que no deben interrumpirse en caso de pérdida de paquetes de datos. Si la información a transmitir en tiempo real exige que no se pierda información (como en el caso de la telefonía IP), entonces es nece

sario emplear protocolos de alto nivel como IntServ o DiffServ.

sario emplear protocolos de alto nivel como IntServ o DiffServ.Assured Forwarding

Assured Forwarding PHB se sugiere para aplicaciones que requieren una fiabilidad mejor que el servicio de mejor esfuerzo. Hay cuatro clases de servicio, y dentro de cada clase, hay tres precedencias de descarte. Servicio asegurado puede ser implementado de la siguiente manera. En primer lugar, la clasificación y la policía se hacen en los routers de la penetración de las redes ISP. Si el tráfico de servicio Asegurado no exceda de la tasa de bits especificado por el SLA, se consideran como en perfil. De lo contrario, los paquetes en exceso se considera como fuera de perfil. En segundo lugar, todos los paquetes, dentro y fuera , se ponen en una cola asegurada para evitar de entrega del pedido. En tercer lugar, la cola es manejado por un sistema de gestión de colas llamado RED con entrada y salida, o RIO.

Real Time

RTP Control Protocol (RTCP) es un protocolo de comunicación que proporciona información de control que está asociado con un flujo de datos para una aplicación multimedia (flujo RTP). Trabaja junto con RTP en el transporte y empaquetado de datos multimedia, pero no transporta ningún dato por sí mismo. Se usa habitualmente para transmitir paquetes de control a los participantes de una sesión multimedia de streaming. La función principal de RTCP es informar de la calidad de servicio proporcionada por RTP. Este protocolo recoge estadísticas de la conexión y también información como por ejemplo bytes enviados, paquetes enviados, paquetes perdidos o Jitter entre otros. Una aplicación puede usar esta información para incrementar la calidad de servicio (QoS), ya sea limitando el flujo o usando un códec de compresión más baja. En resumen. RTCP se usa para informar de la QoS (Quality of Service). RTCP por sí mismo no ofrece ninguna clase de cifrado de flujo o de autenticación. Para tales propósitos se puede usar SRTCP.

Calidad de Servicio (QoS)

El concepto de calidad de servicio (o QoS) en telecomunicaciones puede tener, al menos, dos interpretaciones habituales. En primer lugar, se refiere a la capacidad de determinadas redes y servicios para admitir que se fije de antemano las condiciones en que se desarrollarán las comunicaciones (dedicación de recursos, capacidades de transmisión, etc.). En segundo lugar, se habla calidad de servicio como una serie de cualidades medibles de las redes y servicios de telecomunicaciones, como el tiempo que se tarda en realizar una llamada telefónica (desde que el usuario marca hasta que suena el teléfono en el otro extremo).

La Calidad de Servicio o “QoS” por sus siglas en inglés, juega un rol muy importante, en especial para las aplicaciones críticas como voz y video en tiempo real, telefonía IP, videoconferencia, audio y video en demanda, ya que representan grandes ahorros al no tener que usar la red de telefonía pública para comunicarse o al evitar un viaje al hacer una junta por tele conferencia.

Es la capacidad de la red de proporcionar un mejor servicio al tráfico seleccionado.

Se refiere a la habilidad de la red, de ofrecer prioridad a unos determinados tipos de tráfico, sobre diferentes tecnologías, incluyendo: Frame Relay, Asynchronous Transfer Mode (ATM), LANs y líneas dedicadas.

QOS lo definen 4 parámetros: ancho de banda, retraso temporal, variación de retraso (o jitter) y probabilidad de error (o pérdida de paquetes o fiabilidad).

QoS está directamente relacionado con el tamaño de colas y la congestión de la red, con la velocidad de conmutación y ancho de banda de los enlaces.

La Calidad de Servicio o “QoS” por sus siglas en inglés, juega un rol muy importante, en especial para las aplicaciones críticas como voz y video en tiempo real, telefonía IP, videoconferencia, audio y video en demanda, ya que representan grandes ahorros al no tener que usar la red de telefonía pública para comunicarse o al evitar un viaje al hacer una junta por tele conferencia.

Es la capacidad de la red de proporcionar un mejor servicio al tráfico seleccionado.

Se refiere a la habilidad de la red, de ofrecer prioridad a unos determinados tipos de tráfico, sobre diferentes tecnologías, incluyendo: Frame Relay, Asynchronous Transfer Mode (ATM), LANs y líneas dedicadas.

QOS lo definen 4 parámetros: ancho de banda, retraso temporal, variación de retraso (o jitter) y probabilidad de error (o pérdida de paquetes o fiabilidad).

QoS está directamente relacionado con el tamaño de colas y la congestión de la red, con la velocidad de conmutación y ancho de banda de los enlaces.

jueves, 16 de agosto de 2012

Protocolo orientado a la conexión y no fiable

Un protocolo orientado a la conexión identifica el flujo de tráfico con un identificador de conexión en lugar de utilizar explícitamente las direcciones de la fuente y el destino. Típicamente, el identificador de conexión es un escalar (por ejemplo en Frame Relay son 10 bits y en Asynchronous Transfer Mode 24 bits). Esto hace a los conmutadores de red substancialmente más rápidos (las tablas de encaminamiento son más sencillas, y es más fácil construir el hardware de los conmutadores). El impacto es tan grande, que protocolos típicamente no orientados a la conexión, tal como el tráfico de IP, utilizan prefijos orientados a la conexión (por ejemplo IPv6 incorpora el campo "etiqueta de flujo").

Se dice que un servicio de comunicación entre dos entidades es orientado a conexión cuando antes de iniciar la comunicación se verifican determinados datos (disponibilidad, alcance, etc.) entre estas entidades y se negocian unas credenciales para hacer esta conexión más segura y eficiente. Este tipo de conexiones suponen mayor carga de trabajo a una red (y tal vez retardo) pero aportan la eficiencia y fiabilidad necesaria a las comunicaciones que la requieran.

Debido a que el protocolo IP no es fiable, los datagramas pueden perderse o llegar defectuosos a su destino. El protocolo ICMP (Internet Control Message Protocol, protocolo de mensajes de control y error) se encarga de informar al origen si se ha producido algún error durante la entrega de su mensaje. Pero no sólo se encarga de notificar los errores, sino que también transporta distintos mensajes de control.

Redes de servicios convergentes de voz, datos y video.

Tradicionalmente, los servicios de telefonía y datos han estado

soportados por redes distintas basadas en tecnologías muy diferentes:

–

Redes telefónicas básicas que emplean técnicas de

conmutación de circuitos para el transporte de tráfico de voz

– Redes que emplean técnicas de conmutación de

paquetes para el tráfico de datos.

Esta diferenciación entre los tráficos de voz y datos

suponía que era necesario tener dos infraestructuras diferentes. El desarrollo

y maduración de las técnicas de transmisión de voz sobre redes de paquetes, ha

permitido el uso de una única infraestructura para la transmisión de datos, voz

e imágenes conocida como “convergencia de redes” o “convergencia de voz y datos”. Esta unificación

de infraestrutura supone un importante ahorro económico. La necesidad de

permitir la convivencia en la misma línea de voz y

datos obliga a establecer un modelo que permita “empaquetar”

la voz para que pueda ser transmitida junto con los datos. Para ello, se ha

desarrollado la tecnología orientada al protocolo IP (Internet Protocol) que ha

dado lugar a la solución VoIP (Voice Over Internet Protocol).

Con objeto de mejorar tanto la accesibilidad telefónica a la

plantilla de profesionales, así como el servicio prestado al paciente, el nuevo

Hospital Materno Infantil implantará la Telefonía IP como parte de la

plataforma de servicios telefónicos, que estará igualmente integrada con la red

telefónica actual del Hospital General

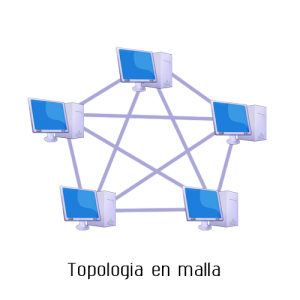

Redes full malla

La Topología de malla en sí implementación párrafo proporcionar la Mayor Protección Posible párrafo Evitar UNA Interrupción del Servicio. El USO DE UNA Topología de malla en los Sistemas de Control en Red de la UNA planta nuclear de la ONU EJEMPLO seria excelente. Como Se Puede observar in El Gráfico, Cada huésped Tiéné SUS Propias Conexiones Con Los anfitriones demas. Aunque Internet Cuenta Con Múltiples Rutas HACIA cualquier Ubicación, no Adopta la Topología de malla COMPLETA.

Redes MPLS Multi-Protocol Label Switching.

MPLS (siglas de Multiprotocol Label Switching) es un mecanismo de transporte de datos estándar creado por la IETF y definido en el RFC 3031. Opera entre la capa de enlace de datos y la capa de red del modelo OSI. Fue diseñado para unificar el servicio de transporte de datos para las redes basadas en circuitos y las basadas en paquetes. Puede ser utilizado para transportar diferentes tipos de tráfico, incluyendo tráfico de voz y de paquetes IP.

MPLS (MultiProtocol Label Switching) es un protocolo de conmutación por etiquetas definido para

funcionar sobre múltiples protocolos como Sonet, Frame Realy, ATM, Ethernet o cualquiera sobre

el que pueda funcionar PPP. Las principales motivaciones para su desarrollo son la ingeniería de

tráfico, la diferenciación de clases de servicio, y las redes privadas virtuales (VPN). En un

principio, también proporcionaba una mayor velocidad puesto que los routers sólo deben mirar la

etiqueta para conmutar y no leer la cabecera de la capa 3 para después decidir por dónde enrutar en

función del destino y/u otros parámetros. Sin embargo, hay tecnologías que han conseguido

aumentar la velocidad de los routers para consultar las tablas de enrutamiento (como ASIC).

MPLS utiliza los campos para etiquetas de ATM o Frame Relay, o añade una cabecera para el resto

de protocolos entre la del nivel 3 y la del nivel 2. La diferencia con IP sobre ATM es que no

tenemos una red diferente que nos proporciona conexión entre routers IP, sino que los niveles están

integrados, y las funciones de encaminamiento y reenvío separadas pero coordinadas. Hay una parte

de control, que se encarga de las decisiones de encaminamiento, pero no construye una tabla en la

que consultar la dirección IP de los paquetes que lleguen, sino que informa a la parte de reenvío,

que construye una tabla con etiquetas; así no es necesario mirar la cabecera de la capa 3, y decidir

para cada paquete, porque la decisión ya está tomada para cada etiqueta. El único router que tiene

que hacer funciones de enrutamiento es el primero, que tiene que decidir que etiqueta coloca a cadapaquete. Todos los paquetes que llevan la misma etiqueta forman un grupo que se denomina

Forwarding Equivalent Class (FEC).

MPLS (MultiProtocol Label Switching) es un protocolo de conmutación por etiquetas definido para

funcionar sobre múltiples protocolos como Sonet, Frame Realy, ATM, Ethernet o cualquiera sobre

el que pueda funcionar PPP. Las principales motivaciones para su desarrollo son la ingeniería de

tráfico, la diferenciación de clases de servicio, y las redes privadas virtuales (VPN). En un

principio, también proporcionaba una mayor velocidad puesto que los routers sólo deben mirar la

etiqueta para conmutar y no leer la cabecera de la capa 3 para después decidir por dónde enrutar en

función del destino y/u otros parámetros. Sin embargo, hay tecnologías que han conseguido

aumentar la velocidad de los routers para consultar las tablas de enrutamiento (como ASIC).

MPLS utiliza los campos para etiquetas de ATM o Frame Relay, o añade una cabecera para el resto

de protocolos entre la del nivel 3 y la del nivel 2. La diferencia con IP sobre ATM es que no

tenemos una red diferente que nos proporciona conexión entre routers IP, sino que los niveles están

integrados, y las funciones de encaminamiento y reenvío separadas pero coordinadas. Hay una parte

de control, que se encarga de las decisiones de encaminamiento, pero no construye una tabla en la

que consultar la dirección IP de los paquetes que lleguen, sino que informa a la parte de reenvío,

que construye una tabla con etiquetas; así no es necesario mirar la cabecera de la capa 3, y decidir

para cada paquete, porque la decisión ya está tomada para cada etiqueta. El único router que tiene

que hacer funciones de enrutamiento es el primero, que tiene que decidir que etiqueta coloca a cadapaquete. Todos los paquetes que llevan la misma etiqueta forman un grupo que se denomina

Forwarding Equivalent Class (FEC).

PVC Concepto de circuito virtual permanente

También se puede establecer un circuito virtual permanente (PVC) a fin de proporcionar un circuito dedicado entre dos puntos. Un PVC es un circuito virtual permanente establecido para uso repetido por parte de los mismos equipos de transmisión. En un PVC la asociación es idéntica a la fase de transferencia de datos de una llamada virtual. Los circuitos permanentes eliminan la necesidad de configuración y terminación repetitivas para cada llamada. Es decir se puede usar sin tener que pasar por la fase de establecimiento ni liberación de las conexiones. El circuito está reservado a una serie de usuarios y nadie más puede hacer uso de él. Una característica especial que en el SVC no se daba es que si dos usuarios solicitan una conexión, siempre obtienen la misma ruta.

En un PVC la asociación es idéntica a la fase de transferencia de datos de una llamada virtual. Los circuitos permanentes eliminan la necesidad de configuración y terminación repetitivas para cada llamada. Es decir se puede usar sin tener que pasar por la fase de estableciento ni liberación de las conexiones. El circuito está reservado a una serie de usuarios y nadie más puede hacer uso de él. Una característica especial que en el SVC no se daba es que si dos usuarios solicitan una conexión, siempre obtienen la misma ruta.

En un PVC la asociación es idéntica a la fase de transferencia de datos de una llamada virtual. Los circuitos permanentes eliminan la necesidad de configuración y terminación repetitivas para cada llamada. Es decir se puede usar sin tener que pasar por la fase de estableciento ni liberación de las conexiones. El circuito está reservado a una serie de usuarios y nadie más puede hacer uso de él. Una característica especial que en el SVC no se daba es que si dos usuarios solicitan una conexión, siempre obtienen la misma ruta.

jueves, 9 de agosto de 2012

Concepto de Congestion

Después de hacer una revisión del estado actual de las redes de comunicaciones, mas exactamente la redes IP, se ha encontrando un problema en particular común para estas redes, este problema es la congestión. Al explorar este problema se debe hacer una revisión del concepto de congestión, enfocandose en redes de datos. Este concepto indica que cuando los enlaces físicos que unen a los diferentes nodos que componen una red, están de alguna manera llenos, o saturados, las prestaciones de estos enlaces empiezan a decaer, lo cual afecta la dinámica de una red de comunicaciones, por ejemplo los datos que van en paquetes empiezan a tardar más tiempo de lo acostumbrado de un nodo a otro nodo, es más dichos paquetes se pierden y la información nunca llega al destino, lo cual se convierte en un problema serio, ya que por las redes de datos la circulación de la información se convierte en su propósito de existencia, y si dicha información se pierde entonces las redes dejan de cumplir con su cometido. Ahora bien, la congestión que afecta los enlaces de comunicaciones se puede combatir, sí de alguna forma se controlara los parámetros que impactan estos enlaces de comunicaciones, como el ancho de banda, la latencia que producen, el ruido que dejan pasar o que los afecta, la potencia con la cual están trabajando, si se habla de redes inalámbricas, si se llega a controlar este universo de elementos, de seguro se puede hacer frente a la congestión de la redes de datos IP.

Estudios recientes han demostrado que las redes IP cada vez están mas congestionadas debido a varios factores como el sobre-dimensionamiento de tráfico en enlaces que se quedan cortos en ancho de banda, y es que esta alta demanda de tráfico se produce gracias a la evolución que han tenido los servicios en los últimos años, se ha pasado de tener conexión fijas que limitaban a los usuarios a sus oficinas u hogares a tener conexiones inalámbricas las cuales ofrecen conectividad desde cualquier sitios y a cualquier momento, haciendo que los nodos finales aumenten en un gran porcentaje, casi doblando las conexiones fijas y de este modo la demanda de tráfico de las redes IP. Con este panorama, en la actualidad se han hecho esfuerzos que puedan atacar este problema y dar solución no total, pero si parcial a la congestión. Por un lado los estudios se enfocaron en el diseño de dispositivos que aumenten la capacidad de transmisión de datos, otros a controlar el enrutamiento de dichos datos, se han realizado algoritmos bioinspirados que optimicen el enrutamiento en una gran red de nodos, otras investigaciones atacan el problema de controlar la potencia en redes inalámbricas que mejoren el rendimiento de estas redes, hay otras que utilizan teorías de optimización para asignar ancho de banda en los enlaces, protocolos como MPLS aplican ingeniería de tráfico para realizar estos procesos en sus redes.

Estudios recientes han demostrado que las redes IP cada vez están mas congestionadas debido a varios factores como el sobre-dimensionamiento de tráfico en enlaces que se quedan cortos en ancho de banda, y es que esta alta demanda de tráfico se produce gracias a la evolución que han tenido los servicios en los últimos años, se ha pasado de tener conexión fijas que limitaban a los usuarios a sus oficinas u hogares a tener conexiones inalámbricas las cuales ofrecen conectividad desde cualquier sitios y a cualquier momento, haciendo que los nodos finales aumenten en un gran porcentaje, casi doblando las conexiones fijas y de este modo la demanda de tráfico de las redes IP. Con este panorama, en la actualidad se han hecho esfuerzos que puedan atacar este problema y dar solución no total, pero si parcial a la congestión. Por un lado los estudios se enfocaron en el diseño de dispositivos que aumenten la capacidad de transmisión de datos, otros a controlar el enrutamiento de dichos datos, se han realizado algoritmos bioinspirados que optimicen el enrutamiento en una gran red de nodos, otras investigaciones atacan el problema de controlar la potencia en redes inalámbricas que mejoren el rendimiento de estas redes, hay otras que utilizan teorías de optimización para asignar ancho de banda en los enlaces, protocolos como MPLS aplican ingeniería de tráfico para realizar estos procesos en sus redes.

ISDN

ISDN corresponde a las siglas en idioma inglés para Integrated Services Digital Network, que traducido al español significa Red Digital de servicios Integrados, por lo que se abreviaría RDSI. Estas siglas responden a la denominación de un sistema para las conexiones de teléfonos digitales, especialmente creado para proveer servicios como el envío de voz, de video, así como también, líneas telefónicas digitales o normales que surgen del excedente de los datos simultáneamente. Es común para algunos proveedores el ofrecer Internet usando este sistema.

Una de las ventajas de este sistema es su considerable rapidez y alto nivel de calidad si se lo compara con un sistema análogo. El sistema ISDN es capaz de alcanzar una velocidad de transferencia de hasta 128.000 bps, aunque en la realidad, lo mas común es que funcione a una velocidad de entre 56.000 y 64.000 bps. La utilidad práctica de saber la velocidad está por ejemplo al visitar un sitio de Internet en donde se ofrece video en tiempo real, y en donde es común que se pregunte al usuario el tipo de conexión con la que cuenta, y se da entre las opciones la ISDN.

A grosso modo, corresponde a un sistema de protocolo con el que es posible establecer conexiones, y también romperlas, con un conmutador de circuito, así como también, puede otorgar características de avanzada para las llamadas a los clientes. A través de las conexiones con que cuenta este sistema se envían señales, que no son análogas, sino digitales. Es gracias a esto último que la velocidad de transferencia aumenta con este tipo de sistema, pero si además de contar con el sistema ISDN en la central telefónica es posible adquirir un software adecuado, capaz de resistirlo, entonces las ventajas que el usuario podrá disfrutar serán mucho mayores.

Como vemos, el uso de sistema ISDN es frecuente en oficinas relacionadas a los más diversos rubros. Para su implementación, como ya se ha esbozado, es necesario contar con equipamiento especial entre lo que es necesario contar con una línea ISDN, así como también con un modem ISDN, los que se utilizan a fin de enviar y recibir información. En su mayoría, las oficinas, utilizan este sistema ya contando con una red local y necesitan tener un acceso a Internet más rápido, lo que se puede lograr con un router o modem de esta tecnología; asimismo, como ya mencionamos algunos proveedores para hogares ofrecen este servicio, que puede se conveniente en cuanto a precios y velocidad.

La UIT-T (CCITT) define la Red Digital de Servicios Integrados (RDSI o ISDN en inglés) como: red que procede por evolución de la Red Digital Integrada (RDI) y que facilita conexiones digitales extremo a extremo para proporcionar una amplia gama de servicios, tanto de voz como de otros tipos, y a la que los usuarios acceden a través de un conjunto de interfaces normalizados.

Fue definida en 1988 en el libro rojo de CCITT. Antes de la RDSI, el sistema telefónico era visto como una forma de transporte de voz, con algunos servicios especiales disponibles para los datos. La característica clave de la RDSI es que integra voz y datos en la misma línea, añadiendo características que no estaban disponibles en el sistema de teléfono clásico.

Se puede decir entonces que la RDSI es una red que procede por evolución de la red telefónica existente, que al ofrecer conexiones digitales de extremo a extremo permite la integración de multitud de servicios en un único acceso, independientemente de la naturaleza de la información a transmitir y del equipo terminal que la genere.

En el estudio de la RDSI se han definido unos llamados puntos de referencia que sirven para delimitar cada elemento de la red. Estos son llamados R, S, T, U y V, siendo el U el correspondiente al par de hilos de cobre del bucle telefónico entre la central y el domicilio del usuario, es decir, entre la central y la terminación de red TR1.ex

Una de las ventajas de este sistema es su considerable rapidez y alto nivel de calidad si se lo compara con un sistema análogo. El sistema ISDN es capaz de alcanzar una velocidad de transferencia de hasta 128.000 bps, aunque en la realidad, lo mas común es que funcione a una velocidad de entre 56.000 y 64.000 bps. La utilidad práctica de saber la velocidad está por ejemplo al visitar un sitio de Internet en donde se ofrece video en tiempo real, y en donde es común que se pregunte al usuario el tipo de conexión con la que cuenta, y se da entre las opciones la ISDN.

A grosso modo, corresponde a un sistema de protocolo con el que es posible establecer conexiones, y también romperlas, con un conmutador de circuito, así como también, puede otorgar características de avanzada para las llamadas a los clientes. A través de las conexiones con que cuenta este sistema se envían señales, que no son análogas, sino digitales. Es gracias a esto último que la velocidad de transferencia aumenta con este tipo de sistema, pero si además de contar con el sistema ISDN en la central telefónica es posible adquirir un software adecuado, capaz de resistirlo, entonces las ventajas que el usuario podrá disfrutar serán mucho mayores.

Como vemos, el uso de sistema ISDN es frecuente en oficinas relacionadas a los más diversos rubros. Para su implementación, como ya se ha esbozado, es necesario contar con equipamiento especial entre lo que es necesario contar con una línea ISDN, así como también con un modem ISDN, los que se utilizan a fin de enviar y recibir información. En su mayoría, las oficinas, utilizan este sistema ya contando con una red local y necesitan tener un acceso a Internet más rápido, lo que se puede lograr con un router o modem de esta tecnología; asimismo, como ya mencionamos algunos proveedores para hogares ofrecen este servicio, que puede se conveniente en cuanto a precios y velocidad.

La UIT-T (CCITT) define la Red Digital de Servicios Integrados (RDSI o ISDN en inglés) como: red que procede por evolución de la Red Digital Integrada (RDI) y que facilita conexiones digitales extremo a extremo para proporcionar una amplia gama de servicios, tanto de voz como de otros tipos, y a la que los usuarios acceden a través de un conjunto de interfaces normalizados.

Fue definida en 1988 en el libro rojo de CCITT. Antes de la RDSI, el sistema telefónico era visto como una forma de transporte de voz, con algunos servicios especiales disponibles para los datos. La característica clave de la RDSI es que integra voz y datos en la misma línea, añadiendo características que no estaban disponibles en el sistema de teléfono clásico.

Se puede decir entonces que la RDSI es una red que procede por evolución de la red telefónica existente, que al ofrecer conexiones digitales de extremo a extremo permite la integración de multitud de servicios en un único acceso, independientemente de la naturaleza de la información a transmitir y del equipo terminal que la genere.

En el estudio de la RDSI se han definido unos llamados puntos de referencia que sirven para delimitar cada elemento de la red. Estos son llamados R, S, T, U y V, siendo el U el correspondiente al par de hilos de cobre del bucle telefónico entre la central y el domicilio del usuario, es decir, entre la central y la terminación de red TR1.ex

Frame Relay → Wan

Frame Relay o (Frame-mode Bearer Service) es una técnica de comunicación mediante retransmisión de tramas para redes de circuito virtual, introducida por la ITU-T a partir de la recomendación I.122 de 1988. Consiste en una forma simplificada de tecnología de conmutación de paquetes que transmite una variedad de tamaños de tramas o marcos (“frames”) para datos, perfecto para la transmisión de grandes cantidades de datos.

La técnica Frame Relay se utiliza para un servicio de transmisión de voz y datos a alta velocidad que permite la interconexión de redes de área local separadas geográficamente a un coste menor.

Frame Relay constituye un método de comunicación orientado a paquetes para la conexión de sistemas informáticos. Se utiliza principalmente para la interconexión de redes de área local (LANs, local area networks) y redes de área extensa (WANs, wide area networks) sobre redes públicas o privadas. La mayoría de compañías públicas de telecomunicaciones ofrecen los servicios Frame Relay como una forma de establecer conexiones virtuales de área extensa que ofrezcan unas prestaciones relativamente altas. Frame Relay es una interfaz de usuario dentro de una red de conmutación de paquetes de área extensa, que típicamente ofrece un ancho de banda comprendida en el rango de 56 Kbps y 1.544 Mbps. Frame Relay se originó a partir de las interfaces ISND y se propuso como estándar al Comité consultivo internacional para telegrafía y telefonía (CCITT) en 1984. El comité de normalización T1S1 de los Estados Unidos, acreditado por el Instituto americano de normalización (ANSI), realizó parte del trabajo preliminar sobre Frame Relay.

La técnica Frame Relay se utiliza para un servicio de transmisión de voz y datos a alta velocidad que permite la interconexión de redes de área local separadas geográficamente a un coste menor.

Frame Relay constituye un método de comunicación orientado a paquetes para la conexión de sistemas informáticos. Se utiliza principalmente para la interconexión de redes de área local (LANs, local area networks) y redes de área extensa (WANs, wide area networks) sobre redes públicas o privadas. La mayoría de compañías públicas de telecomunicaciones ofrecen los servicios Frame Relay como una forma de establecer conexiones virtuales de área extensa que ofrezcan unas prestaciones relativamente altas. Frame Relay es una interfaz de usuario dentro de una red de conmutación de paquetes de área extensa, que típicamente ofrece un ancho de banda comprendida en el rango de 56 Kbps y 1.544 Mbps. Frame Relay se originó a partir de las interfaces ISND y se propuso como estándar al Comité consultivo internacional para telegrafía y telefonía (CCITT) en 1984. El comité de normalización T1S1 de los Estados Unidos, acreditado por el Instituto americano de normalización (ANSI), realizó parte del trabajo preliminar sobre Frame Relay.

jueves, 21 de junio de 2012

Inicio y Fin de una Conexión

Inicio

- La máquina que quiere iniciar la conexión hace una apertura activa enviando al otro extremo un mensaje que tenga el bit SYN activado. Le informa además del primer número de secuencia que utilizará para enviar sus mensajes.

- La máquina receptora (un servidor generalmente) recibe el segmento con el bit SYN activado y devuelve la correspondiente confirmación. Si desea abrir la conexión, activa el bit SYN del segmento e informa de su primer número de secuencia. Deja abierta la conexión por su extremo.

- La primera máquina recibe el segmento y envía su confirmación. A partir de este momento puede enviar datos al otro extremo. Abre la conexión por su extremo.

- La máquina receptora recibe la confirmación y entiende que el otro extremo ha abierto ya su conexión. A partir de este momento puede enviar ella también datos. La conexión ha quedado abierta en los dos sentidos.Fin

Cuando una aplicación ya no tiene más datos que transferir, el procedimiento normal es cerrar la conexión utilizando una variación del mecanismo de 3 vías explicado anteriormente.

El mecanismo de cierre es algo más complicado que el de establecimiento de conexión debido a que las conexiones son full-duplex y es necesario cerrar cada uno de los dos sentidos de forma independiente.

- La máquina que ya no tiene más datos que transferir, envía un segmento con el bit FIN activado y cierra el sentido de envío. Sin embargo, el sentido de recepción de la conexión sigue todavía abierto.

- La máquina receptora recibe el segmento con el bit FIN activado y devuelve la correspondiente confirmación. Pero no cierra inmediatamente el otro sentido de la conexión sino que informa a la aplicación de la petición de cierre. Aquí se produce un lapso de tiempo hasta que la aplicación decide cerrar el otro sentido de la conexión.

- La primera máquina recibe el segmento ACK.

- Cuando la máquina receptora toma la decisión de cerrar el otro sentido de la comunicación, envía un segmento con el bit FIN activado y cierra la conexión.

- La primera máquina recibe el segmento FIN y envía el correspondiente ACK. Observemos que aunque haya cerrado su sentido de la conexión sigue devolviendo las confirmaciones.

- La máquina receptora recibe el segmento ACK.

Conexión

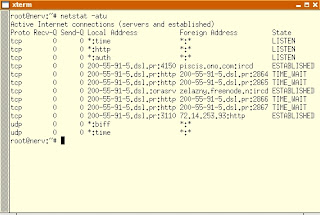

Una conexión son dos pares dirección IP:puerto. No puede haber dos conexiones iguales en un mismo instante en toda la Red. Aunque bien es posible que un mismo ordenador tenga dos conexiones distintas y simultáneas utilizando un mismo puerto. El protocolo TCP utiliza el concepto de conexión para identificar las transmisiones. En el siguiente ejemplo se han creado tres conexiones. Las dos primeras son al mismo servidor Web (puerto 80) y la tercera a un servidor de FTP (puerto 21).

Para que se pueda crear una conexión, el extremo del servidor debe hacer una apertura pasiva del puerto (escuchar su puerto y quedar a la espera de conexiones) y el cliente, una apertura activa en el puerto del servidor (conectarse con el puerto de un determinado servidor).

Para que se pueda crear una conexión, el extremo del servidor debe hacer una apertura pasiva del puerto (escuchar su puerto y quedar a la espera de conexiones) y el cliente, una apertura activa en el puerto del servidor (conectarse con el puerto de un determinado servidor).

jueves, 19 de abril de 2012

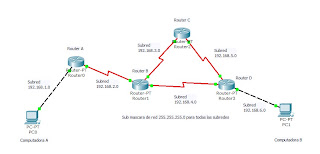

Ruteo Estático

El enrutamiento es fundamental para cualquier red de datos, ya que transfiere información a través de una internetwork de origen a destino.

Los routers aprenden sobre redes remotas ya sea de manera dinámica o utilizando protocolos de enrutamiento o de manera manual, utilizando rutas estáticas.

Las rutas estáticas son muy comunes y no requieren la misma cantidad de procesamiento y sobrecarga que requieren los protocolos de enrutamiento dinámico.

El router es una computadora diseñada para fines especiales que desempeña una función clave en el funcionamiento de cualquier red de datos.

Los routers envían paquetes al aprender sobre redes remotas y al mantener la información de enrutamiento. El router es la unión o intersección que conecta múltiples redes IP.

La principal decisión de envió de los routers se basa en la información de Capa 3, la dirección IP de destino.

La tabla de enrutamiento del router se utiliza para encontrar la mejor coincidencia entre la dirección IP de destino de un paquete y una dirección de red en la tabla de enrutamiento. La tabla de enrutamiento determinara finalmente la interfaz de salida para enviar el paquete y el router lo encapsulara en la trama de enlace de datos apropiada para dicha interfaz de salida.

Ruta Default

Cuando el destino al que se pretende llegar son múltiples redes o no se conocen se puede crear rutas estáticas por default como lo muestra la siguiente sintaxis:

Router(config)#ip route 0.0.0.0 0.0.0.0[IP del primer salto/interfaz de salida][distancia administrativa]

Ejemplo:

Router_B(config)#ip route 0.0.0.0 0.0.0.0 serial 0

Observe que los parámetros de configuración en lugar de una dirección de red especifica de destino de utilizan ceros en los octetos de red y mascara, el resto de los parámetros serán iguales a las rutas estáticas convencionales

Cuando configure una ruta de red predeterminada, siga estas directrices importantes:

• Si la información de enrutamiento dinámico no se intercambia con la entidad externa, como un IPS, el uso de una ruta estática a 0.0.0.0/0 suele ser la forma más fácil de generar una ruta predeterminada.

• Si la información de enrutamiento dinámico no se intercambia con uno o varios IPS, el uso del comando ip default-network es la forma mas apropiada de designar una o varias rutas de red predeterminadas posibles.

• Es aceptable configurar varios routers en la Intranet con el comando ip default-network para indicar que una ruta coincida dinámicamente es la predeterminada. No es apropiado configurar más de un router de la Intranet con una ruta predeterminada a 0.0.0.0/0 a menos que dicho router tenga una conexión a Internet a través de un ISP. Si lo hace puede provocar que los routers sin conectividad con destinos desconocidos se envíen paquetes a ellos mismos, con lo que se produce una imposibilidad de acceso. La excepción es aquellos routers que no intercambian la información de enrutamiento dinámico o que tienen solamente conexiones ocasionales con la Intranet a través de medios tales como RDSI o SVC de Frame Relay.

• Los routers que no intercambian información de enrutamiento dinámico o que se encuentran en conexiones de acceso telefónico, como RDSI o SVC de Frame Relay, deben configurarse como una ruta predeterminada o a 0.0.0.0/0 como ya se ha indicado.

• Si una Intranet no está conectada a ninguna red externa, como Internet, la configuración de red predeterminada debe colocarse en uno o varios routers que se encuentren en el núcleo de la red y que tengan toda la topología de enrutamiento de red de la Intranet específica.

Ruteo Dinámico

Existen fundamentalmente dos tipos de protocolos de enrutamiento dinámico: los de vector distancia y los de estado de enlace. Ambos se tratan a continuación.

Protocolos de vector distancia.

En una red donde se utiliza un protocolo de vector distancia cada dispositivo envía actualizaciones periódicas indicando una por una las redes que puede alcanzar y la métrica para llegar a ellas (es decir, cuánto le cuesta llegar a esa red). De esta manera, cada router conoce sólo a sus vecinos, las redes que puede alcanzar por medio de ellos y el costo de ir por cada vecino (en caso de existir múltiples caminos para un mismo destino). Para su funcionamiento se basan en el algoritmo de Bellman-Ford.

Por su naturaleza, los protocolos de vector distancia no tienen un conocimiento global de la topología entera de la red, lo cuál puede traer asociadas algunas dificultades como la posibilidad de bucles de ruteo. Adicionalmente, en una red de dimensiones considerables, el intercambio de información propia de estos protocolos puede generar un gran tráfico en la red. No obstante, cuentan con dos ventajas importantes: son simples en su funcionamiento lo cuál implica facilidad de configuración y detección de errores y la ejecución de su algoritmo consume pocos recursos en los routers.

Protocolos de estado de enlace.

Los protocolos de estado de enlace, por su parte, se basan para funcionar en dos bases fundamentales:

Un conocimiento global de la red, con nodos, enlaces y los costos de los mismos.

Un algoritmo capaz de encontrar los caminos mínimos desde un punto a cada destino.

Las ventajas de los protocolos de enrutamiento de estado de enlace es que al tener un conocimiento global de la red siempre eligen los caminos óptimos y no corren riesgos de sufrir bucles de ruteo. Además convergen de manera rápida y reaccionan de una forma mucho más veloz al detectar algún problema en la red. Otra gran ventaja es que son escalables lo que permite que sean utilizados en redes medianas y grandes, dado que algunos de ellos soportan un diseño de red jerárquico. Además suelen consumir pocos recursos de la red una vez que está funcionando y si la misma se mantiene estable.

Las mayores desventajas de estos protocolos son, por un lado, su complejidad de funcionamiento, lo que requiere que el administrador tenga un conocimiento profundo para que funcionen de forma óptima y poder resolver eventuales problemas. Los mismos utilizan el algoritmo de Dijsktra para desempeñar su función. Otra desventaja es que son bastante más demandantes en capacidad de procesamiento en comparación con los de vector distancia.

| Protocolo | Tipo |

| RIP | Vector distancia. |

| OSPF | Estado de enlace. |

| IS-IS | Estado de enlace. |

| EIGRP | Vector distancia (aunque se podría decir que es un híbrido, dado que tiene características de los protocolos de estado de enlace). |

| BGP | Vector de ruta. |

Netstat

Netstat (network statistics) es una herramienta de línea de comandos que muestra un listado de las conexiones activas de una computadora, tanto entrantes como salientes. Existen versiones de este comando en varios sistemas como Unix, GNU/Linux, Mac OS X, Windows yBeOS.

La información que resulta del uso del comando incluye el protocolo en uso, las tablas de ruteo, las estadísticas de las interfaces y el estado de la conexión. Existen, además de la versión para línea de comandos, herramientas con interfaz gráfica (GUI) en casi todos los sistemas operativosdesarrollados por terceros.

Traceroute

Traceroute es una consola de diagnóstico que permite seguir la pista de los paquetes que vienen desde un host (punto de red). Se obtiene además una estadística del RTT o latencia de red de esos paquetes, lo que viene a ser una estimación de la distancia a la que están los extremos de la comunicación. Esta herramienta se llama traceroute en UNIX, Mac1 y GNU/linux, mientras que en Windows se llama tracert.

El número de la primera columna es el número de salto, posteriormente viene el nombre y la dirección IP del nodo por el que pasa, los tres tiempos siguientes son el tiempo de respuesta para los paquetes enviados (un asterisco indica que no se obtuvo respuesta).

Estas herramientas (traceroute y tracert) son órdenes ejecutables en una consola en modo texto.

Tracert utiliza el campo Time To Live (TTL) de la cabecera IP. Este campo sirve para que un paquete no permanezca en la red de forma indefinida (por ejemplo, debido a la existencia en la red de un bucle cerrado en la ruta). El campo TTL es un número entero que es decrementado por cada nodo por el que pasa el paquete. De esta forma, cuando el campo TTL llega al valor 0 ya no se reenviará más, sino que el nodo que lo esté manejando en ese momento lo descartará. Lo que hace tracert es mandar paquetes a la red de forma que el primer paquete lleve un valor TTL=1, el segundo un TTL=2, etc. De esta forma, el primer paquete será eliminado por el primer nodo al que llegue (ya que éste nodo decrementará el valor TTL, llegando a cero). Cuando un nodo elimina un paquete, envía al emisor un mensaje de control especial indicando una incidencia. Tracert usa esta respuesta para averiguar la dirección IP del nodo que desechó el paquete, que será el primer nodo de la red. La segunda vez que se manda un paquete, el TTL vale 2, por lo que pasará el primer nodo y llegará al segundo, donde será descartado, devolviendo de nuevo un mensaje de control. Esto se hace de forma sucesiva hasta que el paquete llega a su destino.

El número de la primera columna es el número de salto, posteriormente viene el nombre y la dirección IP del nodo por el que pasa, los tres tiempos siguientes son el tiempo de respuesta para los paquetes enviados (un asterisco indica que no se obtuvo respuesta).

Estas herramientas (traceroute y tracert) son órdenes ejecutables en una consola en modo texto.

Tracert utiliza el campo Time To Live (TTL) de la cabecera IP. Este campo sirve para que un paquete no permanezca en la red de forma indefinida (por ejemplo, debido a la existencia en la red de un bucle cerrado en la ruta). El campo TTL es un número entero que es decrementado por cada nodo por el que pasa el paquete. De esta forma, cuando el campo TTL llega al valor 0 ya no se reenviará más, sino que el nodo que lo esté manejando en ese momento lo descartará. Lo que hace tracert es mandar paquetes a la red de forma que el primer paquete lleve un valor TTL=1, el segundo un TTL=2, etc. De esta forma, el primer paquete será eliminado por el primer nodo al que llegue (ya que éste nodo decrementará el valor TTL, llegando a cero). Cuando un nodo elimina un paquete, envía al emisor un mensaje de control especial indicando una incidencia. Tracert usa esta respuesta para averiguar la dirección IP del nodo que desechó el paquete, que será el primer nodo de la red. La segunda vez que se manda un paquete, el TTL vale 2, por lo que pasará el primer nodo y llegará al segundo, donde será descartado, devolviendo de nuevo un mensaje de control. Esto se hace de forma sucesiva hasta que el paquete llega a su destino.

Packet Internet Groper (PING)

Formalmente, PING el acrónimo de Packet Internet Groper, el que puede significar "Buscador o rastreador de paquetes en redes".1

Como programa, ping es una utilidad diagnóstica2 en redes de computadoras que comprueba el estado de la conexión del host local con uno o varios equipos remotos de una red TCP/IP por medio del envío de paquetes ICMP de solicitud y de respuesta.3 Mediante esta utilidad puede diagnosticarse el estado, velocidad y calidad de una red determinada.4

Ejecutando Ping de solicitud, el Host local envía un mensaje ICMP, incrustado en un paquete IP. El mensaje ICMP de solicitud incluye, además del tipo de mensaje y el código del mismo, un número identificador y una secuencia de números, de 32 bits, que deberán coincidir con el mensaje ICMP de respuesta; además de un espacio opcional para datos.

Muchas veces se utiliza para medir la latencia o tiempo que tardan en comunicarse dos puntos remotos, y por ello, se utiliza el término PING para referirse al lag o latencia de la conexión en los juegos en red.

Existe otro tipo, Ping ATM, que se utiliza en las redes ATM, y en este caso, las tramas que se transmiten son ATM (nivel 2 del modelo OSI). Este tipo de paquetes se envían para probar si los enlaces ATM están correctamente definidos.

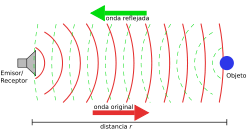

El comando ping tiene su origen en los submarinos y sus sónares, que envían una señal sonora para detectar si hay algún obstáculo. Si ésta vuelve, significa que hay algún cuerpo o barrera en la trayectoria de la señal emitida por el sónar. Se puede calcular la distancia del obstáculo mediante el tiempo que tarda en retornar la señal, el cual puede usarse como informe exacto de la posición del objeto contra el que se impactó la señal. Todavía está vigente su uso, aunque hubo propuestas que no fueron apoyadas por las principales potencias para eliminarlo por los perjuicios que ocasiona a las especies marinas.

El mecanismo del comando ping es similar al que utiliza el sonar: podemos ver si hay conectividad entre 2 hosts y el tiempo que tardan en llegar los paquetes segun cuanto tarda en llegar la respuesta.

Todos los sistemas operativos y plataformas incorporan la posibilidad de ejecutar esta utilidad mediante la utilización de comandos. Aquí se muestra una lista de ellos.

Address Resolution Protocol (ARP)

ARP Son las siglas en inglés de Address Resolution Protocol (Protocolo de resolución de direcciones).

Es un protocolo de la capa de enlace de datos responsable de encontrar la dirección hardware (Ethernet MAC) que corresponde a una determinada dirección IP. Para ello se envía un paquete (ARP request) a la dirección de difusión de la red (broadcast (MAC = FF FF FF FF FF FF)) que contiene la dirección IP por la que se pregunta, y se espera a que esa máquina (u otra) responda (ARP reply) con la dirección Ethernet que le corresponde. Cada máquina mantiene una caché con las direcciones traducidas para reducir el retardo y la carga. ARP permite a la dirección de Internet ser independiente de la dirección Ethernet, pero esto sólo funciona si todas las máquinas lo soportan.

ARP está documentado en el RFC (Request For Comments) 826.

El protocolo RARP realiza la operación inversa y se encuentra descrito en el RFC 903.

En Ethernet, la capa de enlace trabaja con direcciones físicas. El protocolo ARP se encarga de traducir las direcciones IP a direcciones MAC (direcciones físicas). Para realizar esta conversión, el nivel de enlace utiliza las tablas ARP, cada interfaz tiene tanto una dirección IP como una dirección física MAC.

cSi A quiere enviar una trama a la dirección IP de B (misma red), mirará su tabla ARP para poner en la trama la dirección destino física correspondiente a la IP de B. De esta forma, cuando les llegue a todos la trama, no tendrán que deshacerla para comprobar si el mensaje es para ellos, sino que se hace con la dirección física.

Si A quiere enviar un mensaje a C (un nodo que no esté en la misma red), el mensaje deberá salir de la red. Así, A envía la trama a la dirección física de salida del router. Esta dirección física la obtendrá a partir de la IP del router, utilizando la tabla ARP. Si esta entrada no está en la tabla, mandará un mensaje ARP a esa IP (llegará a todos), para que le conteste indicándole su dirección física.

Una vez en el router, éste consultará su tabla de encaminamiento, obteniendo el próximo nodo (salto) para llegar al destino, y saca el mensaje por la interfaz correspondiente. Esto se repite por todos los nodos, hasta llegar al último router, que es el que comparte el medio con el host destino. Aquí el proceso cambia: la interfaz del router tendrá que averiguar la dirección física de la IP destino que le ha llegado. Lo hace mirando su tabla ARP, y en caso de no existir la entrada correspondiente a la IP, la obtiene realizando una multidifusión.

Suscribirse a:

Entradas (Atom)